本系列是陈春华教授所讲授的信息系统安全课程的个人笔记

大纲

信息系统的威胁:风险=脆弱性+威胁

信息系统是开发信息资源的工具,是信息和采集、传输、存储、管理、检索、利用信息的工具的有机整体

脆弱性

指信息系统本身具有薄弱环节和漏洞,表现在

- 1.信息属性的脆弱:易复制、易伪

- 2.系统结构复杂的结构性脆弱:系统功能庞大,结构复杂,安全反而是最薄弱的环节

- 3.攻防不对称:防御需要周全,攻击只需单点

- 4.网络的开放和数据库共享的脆弱:网络协议/应用

安全威胁

指对于信息系统组成和功能造成某种损害的潜在可能,如对于用户密码的机密性威胁

攻击:是安全威胁的具体实现,如窃听密码,主要形式有

- 1.恶意代码攻击:病毒、特洛伊木马、蠕虫、逻辑炸弹等

- 2.窃听攻击:声波、电磁波、手机、网络等窃听

- 3.黑客攻击:网络欺骗、拒绝服务、数据驱动漏洞、陷门等

恶意代码攻击

未授权情况下,以破坏软硬件设备、窃取用户信息、干扰用户使用为目的的软件或代码

- 1.病毒:引起计算机故障,破坏计算机数据的程序代码,具有传染性、潜伏性、寄生性

- 2.蠕虫:通过网络随机找寻主机的系统漏洞进行高速繁殖自我复制的独立存在的程序代码

- 3.特洛伊木马:通过提供一些令人感兴趣的功能欺骗用户隐藏其恶意性功能的恶意程序

窃听攻击

使用专有技术设备直接秘密窃取侦查目标的语音、图像等信息,有声波、电磁波、光缆、手机、网络窃听形式

黑客攻击

- 1.网络欺骗漏洞攻击:主要是对于网络协议的漏洞进行欺骗攻击,如针对以太网地址解析协议(ARP)欺骗、IP源欺骗、TCP会话劫持、DNS欺骗、Web欺骗和钓鱼网站

- 2.拒绝服务攻击:造成目标系统遭到破坏不能提供正常服务,如IP碎片、死亡之ping、UDP泛洪、SYN泛洪、MAC泛洪攻击

- 3.DDOS与僵尸网络:DOOS(Distributed Denial Of Service)为分布式拒绝服务攻击,僵尸网络(Botnet)指采用一种或多种传播手段将大量主机感染bot程序病毒从而在控制者与主机之间形成一个一对多的控制网络,DDOS是僵尸网络的一种攻击方式

风险损失

信息资源损失可分为三类、四性

- 1.信息泄密:机密性(C,Confidentiality)损失

- 2.信息破坏:完整性(I,Integrity)、可用性(A,Availability)损失

- 3.假冒或否认:真实性(Authenticity)

信息系统安全

信息系统安全可分为信息安全(内容安全) + 网络安全(网络基础设施安全)

基于通信保密的信息系统安全

信息系统安全的基本概念和内涵是信息保密,采用的技术是加密(密码技术)

- 早期密码技术:替代密码术、换位密码术

- 计算机时代:密码学、数据加密标准(DES)

####基于信息系统防护的信息系统安全

信息系统防护是一种被动防御的思想,目标有系统保护和信息内容保护,可分为两个阶段

- 1.计算机安全阶段:计算机本身的安全,如软硬件、自然灾害、病毒、数据库中的数据完整性保护

- 2.计算机网络安全阶段:计算机网络安全影响了信息系统的安全

基于信息保障的信息系统安全

PDR(Protection-Detection-Response):防护-检测-响应框架保障信息安全,检测是一种主动防御的思想,信息系统安全增加了可验证性和不可否认性等属性

信息系统安全体系

包括两大部分:

- 1.安全服务:安全机制提供对付威胁的功能及其配备位置

- 2.安全机制:安全服务的具体实现

OSI/IEC 7498-2安全标准

提出了一个建立在OSI参考模型7层协议上的信息安全体系结构标准,定义了5类安全服务,8种安全机制,5种普通安全机制,确定了安全服务于安全机制的关系,确定了安全管理

5类安全服务

- 1.鉴别服务:对于通信主体和数据源的鉴别,如网络层-主机地址、传输层-进程地址、应用层-人员账户

- 2.访问控制服务:防止非授权访问,对于访问主体与资源形成授权机制,对于用户进行访问控制

- 3.机密性服务:防止数据的非授权泄露,如攻击者难以通过观察业务流推断出敏感信息

- 4.完整性服务:对抗主动攻击,保护数据在存储、传输等过程中不被非授权修改,以提供真实准确的数据

- 5.抗抵赖服务:提供证据来证实通信实体的诚实性,如数据原发证明、数据交付证明

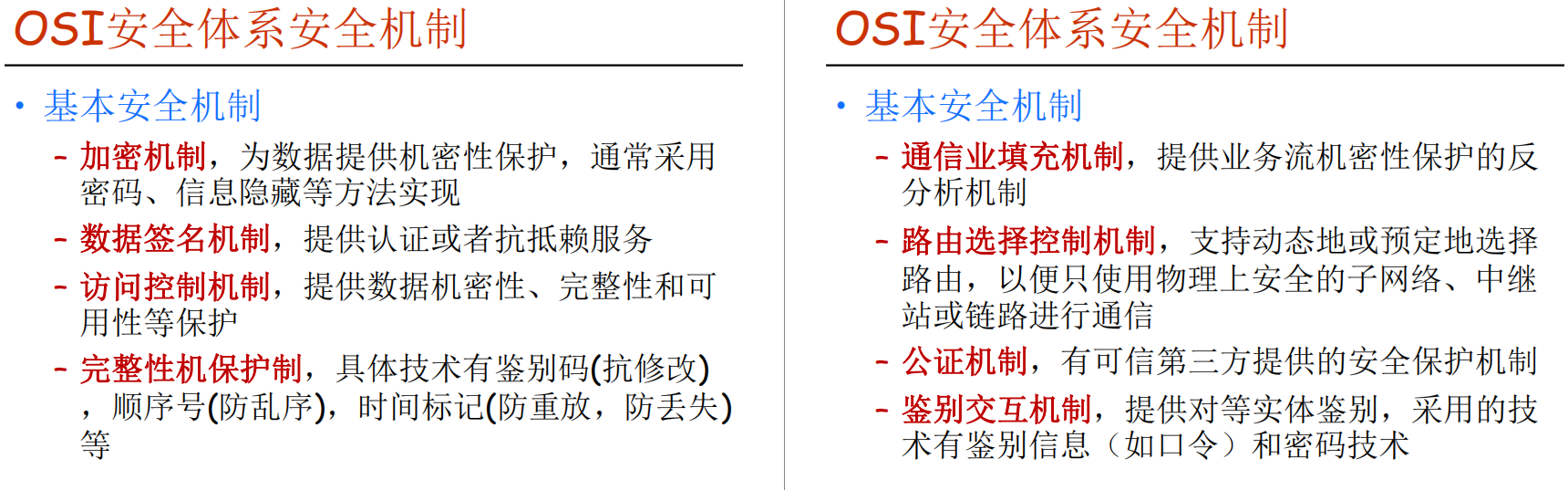

8种安全机制

安全机制与安全服务的关系

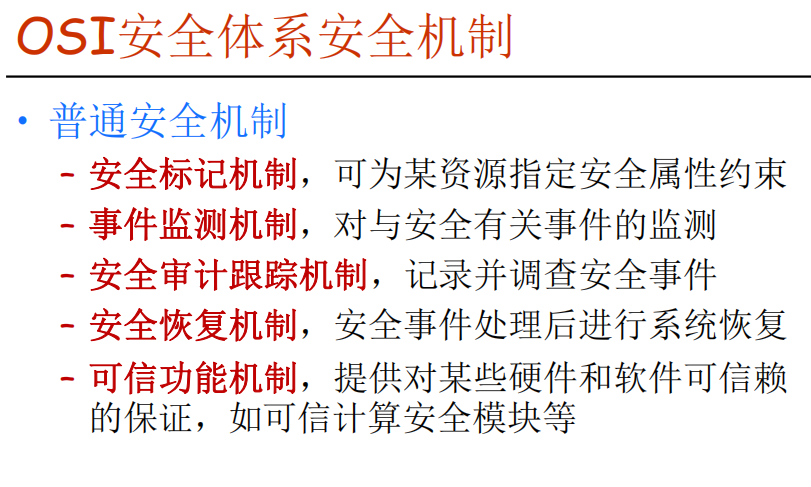

5种普通安全机制

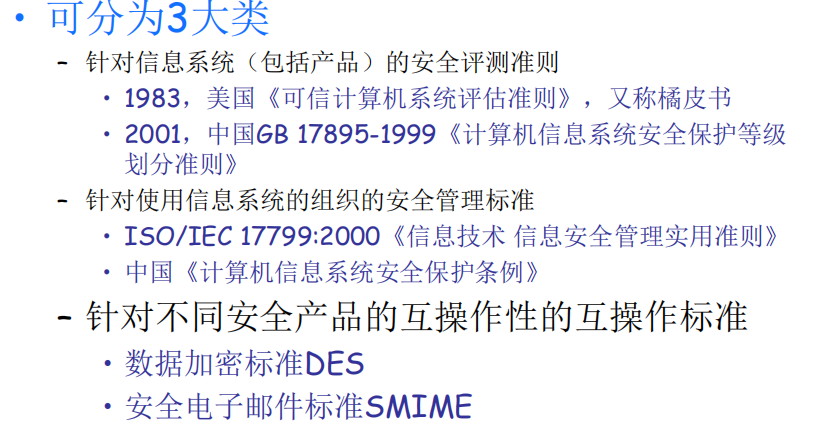

信息系统的安全标准